« Traquer les emails suspects et les fraudes » : différence entre les versions

| Ligne 39 : | Ligne 39 : | ||

=== Modalités === | === Modalités === | ||

* Durée : 30 minutes environ | * Durée : 30 minutes environ. | ||

* Matériel requis : ordinateur, accès Internet. | * Matériel requis : ordinateur, accès Internet. | ||

* Livrable : | * Livrable : | ||

** Travailler à partir du ''' | ** Travailler à partir du template '''[https://tecfa.unige.ch/unitice/informatique_securite_protection-donnees/ emails_vosinitiales'''] (*.docx ou *.odt)que vous devez téléchargez et enregistrer en remplaçant ''vosinitiales''. | ||

** Restitution des travaux sur Moodle : [https://moodle.unige.ch/course/view.php?id=2045 cours Unitice 2019-2020] | ** Participer au forum '''[https://moodle.unige.ch/mod/forum/view.php?id=229586 créer des mots de passes sécurisés et les gérer]''' (échange d'idées, questions, difficulté, aide etc.) en postant au moins un message. Vous pouvez ''ajouter une discussion'' ou interagir sur la discussion d'un-e autre étudiant-e. | ||

** Restitution des travaux sur Moodle : '''[https://moodle.unige.ch/course/view.php?id=2045 cours Unitice 2019-2020]''' | |||

=== Activités === | === Activités === | ||

==== Participation au forum ==== | |||

Pendant la réalisation de vos exercices, si vous avez des questions, envie de partager des choses, apporter un complément, postez un message dans le forum. Il n'y a aucune contrainte de contenu ni de longueur, partagez ce qui vous semble pertinent. | |||

; 1. Analyser le contenu du mail | ; 1. Analyser le contenu du mail | ||

Version du 24 janvier 2020 à 12:41

| UniTICE | |

|---|---|

| Module: sécurité et protection des données | |

| ◀▬▬▶ | |

| ⚐ finalisé | ☸ débutant |

| ⚒ 2020/01/24 | ⚒⚒ 2019/11/16 |

| Objectifs | |

|

|

| Catégorie: Education au numérique | |

Introduction

Cette page sert à coordonner les activités de l'atelier Traquer les emails suspects et les fraudes.

Durée : 45 minutes

Programme:

- Présentation de la thématique

- Réalisation des activités (exercices + participation au forum)

- Prise de connaissance des Key message et de la check list conseillée

- Consultation des liens pour aller plus loin (optionnel)

Présentation

Savez-vous reconnaître les emails frauduleux ou malveillants ? Chacun-e de nous reçoit quantité de mails et il faut se montrer attentif aux emails reçus même si ceux-ci paraissent de confiance.

Dans votre messagerie électronique, vous pouvez avoir à faire face à plusieurs types de fraudes comme le phishing (hameçonnage), ; le scam (arnaque); le spoofing (ursurpation) etc.

Les emails peuvent également servir à propager des programmes malveillants (malwares) comme les virus informatique, les spywares (logiciels espions), les ransomwares (rançongiciel).

Enfin, parmi vos emails, les pourriels ou spam (voir aussi Mise à jour du système d'exploitation de l'ordinateur) génèrent des emails non désirés.

Atelier pratique

Modalités

- Durée : 30 minutes environ.

- Matériel requis : ordinateur, accès Internet.

- Livrable :

- Travailler à partir du template emails_vosinitiales (*.docx ou *.odt)que vous devez téléchargez et enregistrer en remplaçant vosinitiales.

- Participer au forum créer des mots de passes sécurisés et les gérer (échange d'idées, questions, difficulté, aide etc.) en postant au moins un message. Vous pouvez ajouter une discussion ou interagir sur la discussion d'un-e autre étudiant-e.

- Restitution des travaux sur Moodle : cours Unitice 2019-2020

Activités

Participation au forum

Pendant la réalisation de vos exercices, si vous avez des questions, envie de partager des choses, apporter un complément, postez un message dans le forum. Il n'y a aucune contrainte de contenu ni de longueur, partagez ce qui vous semble pertinent.

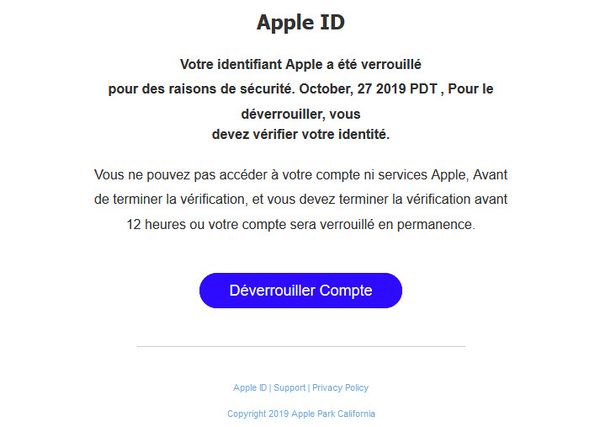

- 1. Analyser le contenu du mail

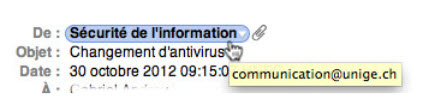

Voici un mail :

Travail à faire : Dans votre document de travail (*.docx ou *.odt) : (1) indiquez si ce mail est ou non de confiance. Si non, (2), relevez les éléments suspects et décrivez-les dans votre document de travail (liste ou capture d'image commentée).

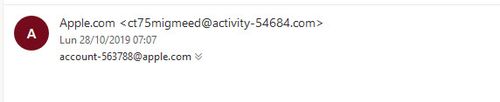

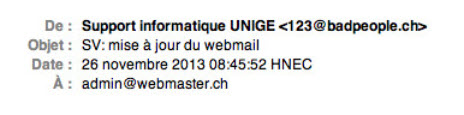

- 2. Identifier l'émetteur du mail

Voici plusieurs exemples d'expéditeurs de mail :

| Ce mail est censé provenir de Apple | |

| Ce mail est censé provenir de l'Unige | |

| Ce mail est censé provenir de l'Unige |

Travail à faire : Dans votre document de travail (*.docx ou *.odt), indiquez si ces expéditeurs vous semblent ou non de confiance et pourquoi (c'est-à-dire les éléments qui vous font douter de l’authenticité des expéditeurs).

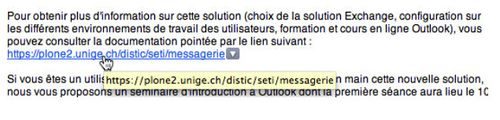

- 3. Identifier les liens suspects

Certains mails contiennent des liens hypertextes. Même si le lien vous semble fiable (exemple : un lien vers une page web de l'Unige), ce n'est peut être pas toujours aussi évident.

Voici 2 exemples de liens hypertexte :

| Lien Swisscom | |

| Lien Unige |

Travail à faire : Dans votre document de travail (*.docx ou *.odt), indiquez (1) si ces liens vous semblent ou non de confiance et (2) les éléments qui justifient votre réponse.

- 4. Scruter les pièces jointes

Les pièces jointes contenues dans les mails peuvent contenir des programmes malveillants pouvant infecter votre machine ou récupérer vos données. Le simple fait de cliquer sur une pièce jointe peut suffire à activer ce type de programme !

Consultez la page sécurité et pièces jointes de la DiSTIC pour prendre connaissance des bonnes pratiques.

Travail à faire : Dans votre document de travail (*.docx ou *.odt), synthétiser ces éléments en une liste de 3 points principaux à retenir.

Key message et procédure à suivre en cas de mails suspects

Key message

Lors de la réception des mails:

- Analyser le contenu du mail

- Identifier l'émetteur du mail

- Identifier les liens suspects

- Scruter les pièces jointes

Procédure à suivre en cas de mail suspect

Si vous recevez un email suspect dans votre boîte mail unige, la procédure est la suivante :

- Transmettez le mail au CAD en suivant la procédure décrite dans la page phishing de la DiSTIC (/!\ différent selon la messagerie utilisée).

- Supprimez ce mail définitivement de votre machine (corbeille puis suppression du message dans la corbeille)

Acknowledgements

Des images et du texte ont été reproduits à partir de la documentation de la DiSTIC de l'Unige avec leur accord. Avant de réutiliser des images, veillez à contacter les auteurs.

Liens

- Lien générique de la DiSTIC

- Contacts à la FPSE

- Rappel : les moniteurs-trices informatiques sont là pour vous apporter un support de premier niveau et vous indiquer la marche à suivre.